Compromise Assessment

Pelaku kejahatan selalu hadir di network Anda hari ini. Usir mereka dengan Compromise Assessment yang memeriksa seluruh infrastruktur jaringan Anda dan end point untuk kerentanan yang selama ini belum ditemukan, tanda-tanda akses yang tidak sah, dan jejak aktivitas yang mencurigakan.

Apakah Anda Dapat Menjamin Jika Tidak Akan Ada Pelanggaran yang Berkelanjutan Pada Jaringan Anda?

Apakah Anda Dapat Menjamin Jika Tidak Akan Ada Pelanggaran yang Berkelanjutan Pada Jaringan Anda?

Dalam banyak kasus pelanggaran, perusahaan selalu terkejut saat menemukan pelaku ancaman sudah ada di jaringan mereka meskipun mereka telah melakukan penetration test, compliance, dan vulnerability assessment.

Menurut IBM Cost Of A Data Breach Report 2021, perusahaan biasanya membutuhkan 287 hari untuk menemukan dan mengatasi pelanggaran. Mereka menderita kerugian rata-rata sebesar US$4,24 juta, hanya karena satu pelanggaran.

Dengan pengalaman luas Horangi Cyber Security dalam keamanan ofensif dan penggunaan perangkat lunak pendeteksi ancaman terbaik di kelasnya, Compromise Assessment kami akan membantu Anda:

- Mengurangi kerugian karena pelanggaran

- Secara signifikan mempersingkat jumlah waktu penyerang tetap tidak terdeteksi di jaringan Anda

- Mendapat wawasan dan rekomendasi untuk meningkatkan ketahanan organisasi Anda terhadap ancaman di dunia maya

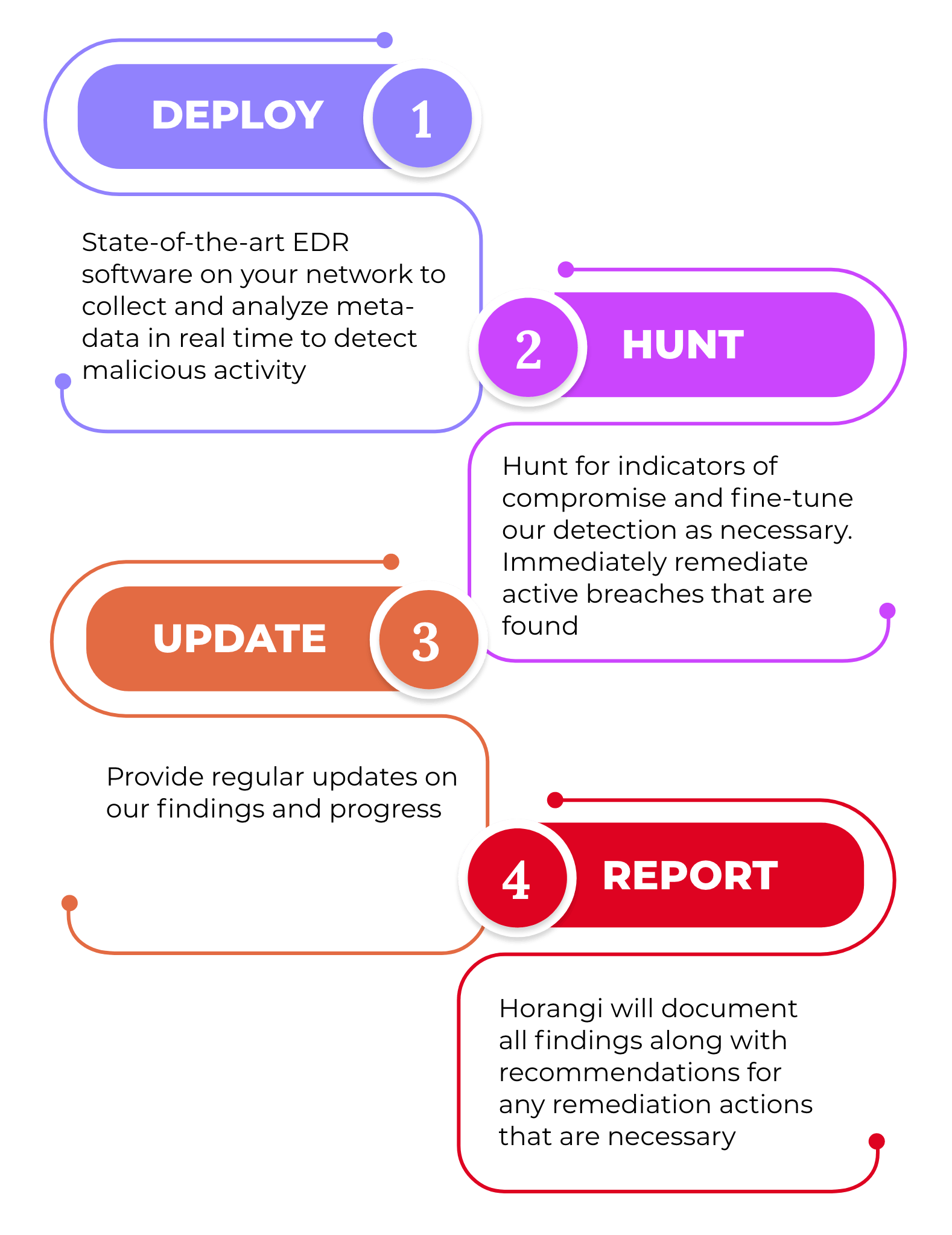

Manfaatkan Pendekatan 4 Pilar Ala Horangi untuk Menangkal Ancaman

Manfaatkan Pendekatan 4 Pilar Ala Horangi untuk Menangkal Ancaman

Horangi akan menggabungkan keahlian threat hunting dengan Next-Generation Antivirus (NGAV), Manajemen Aset, Cloud Workload Protection Platform (CWPP), dan perangkat lunak Endpoint Detection and Response (EDR) terbaik di kelasnya untuk secara aktif mencari ancaman tersembunyi yang ada di dalam jaringan Anda. Anda akan menerima pembaruan rutin dan tepat waktu dari tim kami selama seluruh latihan.

Setelah selesai, Horangi akan memberikan wawasan dan rekomendasi yang dapat Anda tindaklanjuti. Rekomendasi ini akan membantu Anda meningkatkan ketahanan perusahaan terhadap serangan dunia maya.

Our Certifications

Punya Pertanyaan?

Punya Pertanyaan?

Terhubung dengan pakar threat hunting di Horangi dan dapatkan informasi lebih lanjut tentang solusi Compromise Assessment kami.

Apakah Anda Memerlukan Compromise Assessment?

Apakah Anda Memerlukan Compromise Assessment?

Compromise Assessment paling cocok untuk organisasi yang:

Tidak memiliki rangkaian alat pemantauan yang lengkap seperti SIEM dan EDR, atau masih mengandalkan produk Anti-Virus tradisional

Perlu memastikan bahwa tidak ada jejak yang begitu Anda pulih dari serangan cyber.

Perlu menunjukkan ketahanan cyber dan uji kelayakan kepada pemangku kepentingan eksternal Anda, seperti investor.

Terlibat dalam pelaksanaan merger dan akuisisi serta perlu mendapatkan jaminan bahwa jaringan Anda saat ini tidak memiliki pelanggaran yang aktif.

Ingin memvalidasi program keamanan

Diwajibkan untuk memberikan bukti uji kelayakan aset jaringan dan postur keamanan untuk asuransi.

Kenapa harus menjalankan program Compromise Assessment bersama Horangi?

Kami Ahli dalam Simulasi:

Tim threat hunting terampil kami memiliki pengalaman luas dalam program keamanan ofensif. Ini memberi keunggulan kepada kita untuk dapat berpikir seperti pelaku ancaman saat berburu, seperti bagaimana polisi akan mempekerjakan mantan penjahat untuk menangkap penjahat lainnya.

Kami Menggunakan Teknologi Mutakhir

Kami bermitra dengan Leaders and Visionaries yang merupakan bagian dari Gartner Magic Quadrant reviewed Endpoint Protection Platforms yang ditinjau untuk memberikan kemampuan real time dalam mengatasi ancaman cyber.

Kami Membantu Anda:

Rangkaian produk dan layanan Horangi yang luas memungkinkan Anda memanfaatkan keahlian kolektif kami dalam mengidentifikasi, melindungi, mendeteksi, merespons, dan memulihkan dari ancaman.

Kami Fokus pada Anda!

Pendekatan Horangi yang berpusat pada pelanggan berarti bahwa kami menyesuaikan solusi untuk memenuhi kebutuhan bisnis Anda secara spesifik.

"Tidak ada vendor lain yang mau menginvestasikan waktu seperti yang Horangi lakukan untuk melihat celah keamanan di platform kami. Ini merupakan perjalanan luar biasa bersama mereka sebagai mitra keamanan kami. Penetration testing dari Horangi dilakukan secara profesional dan langkah-langkah perbaikan diuraikan dengan jelas. Kami senang bekerja dengan Horangi. Keahlian mereka di aplikasi yang dijalankan di lingkungan AWS adalah nilai tambah."

Uros Smolnik, Head of Engineering